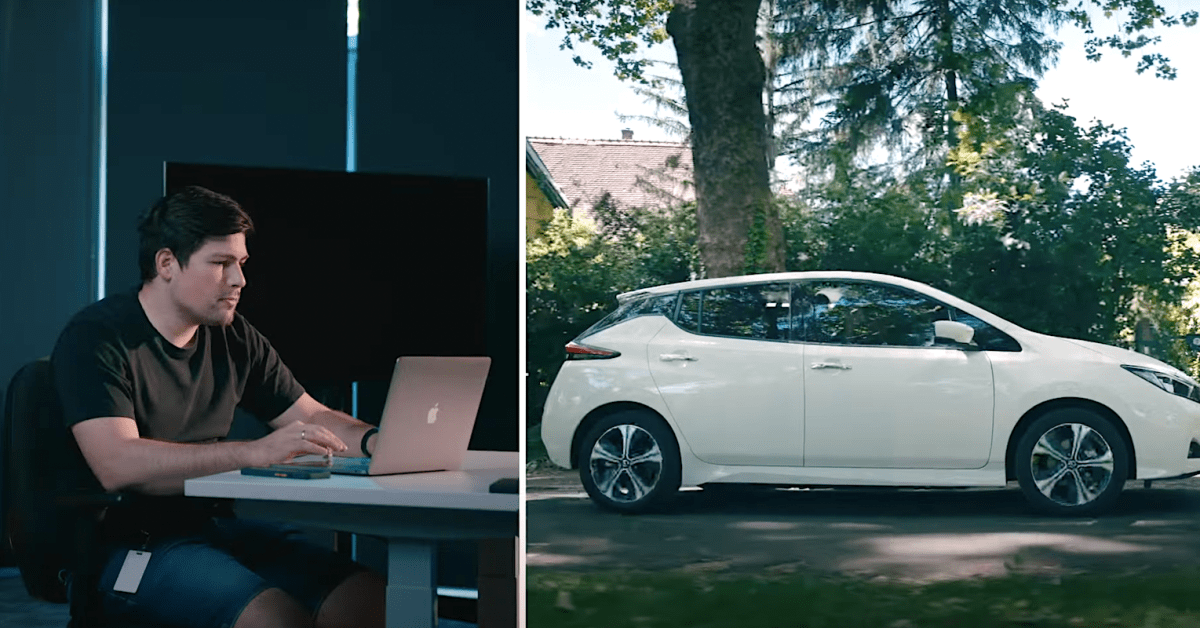

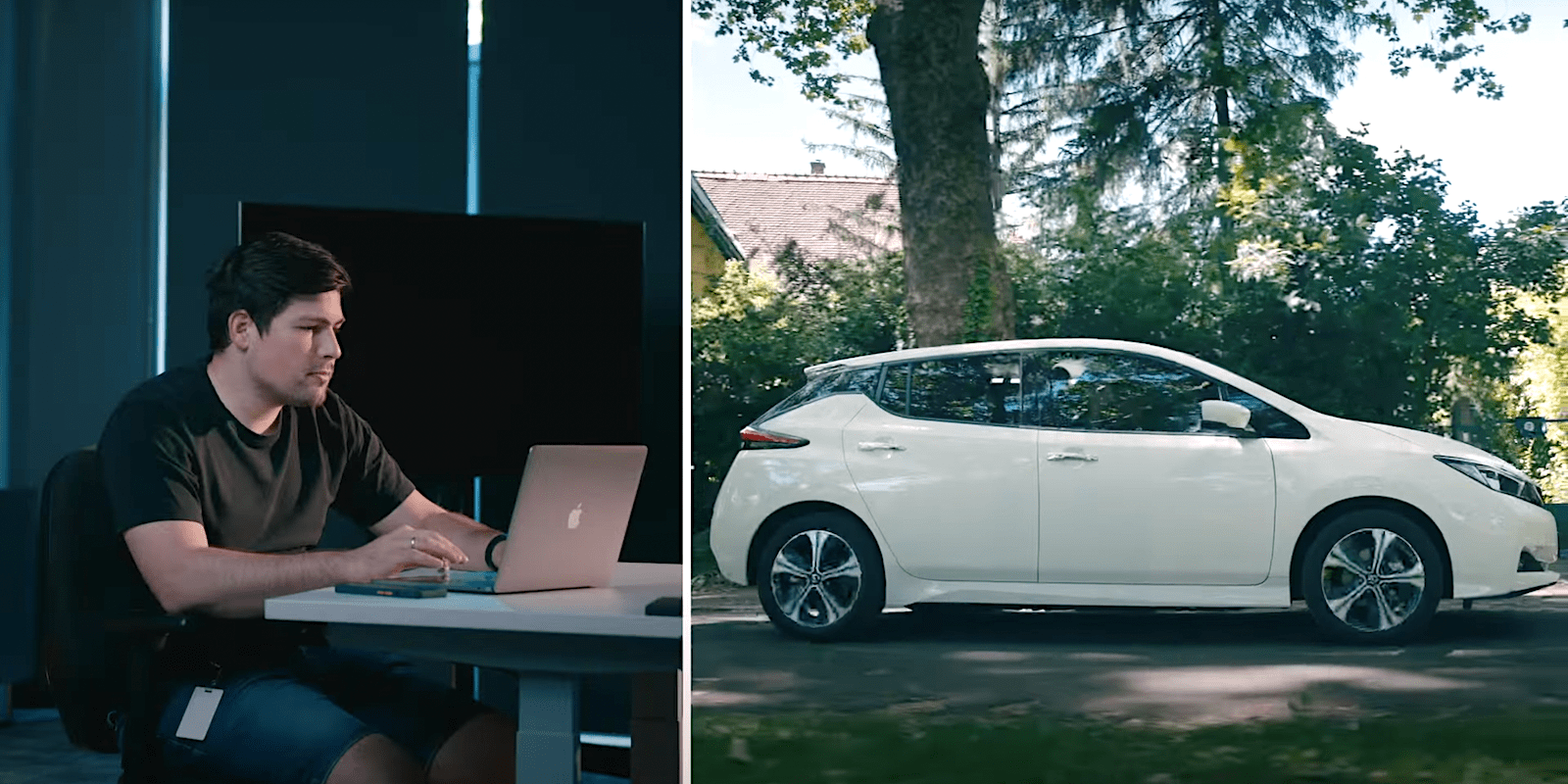

Uma equipe de hackers europeus do White Hat, usando seus cérebros, teclados e alguns pedaços e enfeites do eBay, conseguiu o controle de uma folha de Nissan 2020 e violar quase toda regulamentação de privacidade e segurança do processo.

A melhor parte: Eles gravaram a coisa toda.

Especialistas em segurança cibernética baseados em Budapeste PCAUTOMOTIVO foram capazes de explorar uma série de vulnerabilidades em uma folha Nissan de 2020 que permitiu que o time de Hat White Geolocate e rastreia o carro, grave os textos e conversas que acontecem dentro do carro, jogando mídia através dos alto -falantes do carro e até (esta é a parte genuinamente aterrorizante) virando o volante enquanto o carro estava se movendo. (!?)

Talvez a parte mais assustadora desse hack, no entanto, seja o quão aparentemente fácil era conseguir começar com um “simulador de bancada de teste” construído usando peças do eBay e explorando uma vulnerabilidade no canal DNS C2 da folha e no protocolo Bluetooth.

A equipe da PCAutomotive fez uma apresentação extremamente detalhada de 118 páginas de sua exploração no Black Hat Asia 2025, que incluímos na parte inferior deste post, caso o link original fique morto. Se você gosta desse tipo de coisa, as coisas divertidas começam na página 27. E, se você não gosta, saiba que todas as vulnerabilidades foram divulgadas à Nissan e seus fornecedores entre 02Aug2023 e 12Sep2024 (p. 116/118), e o próprio “ataque” pode ser visto no vídeo abaixo. Aproveitar!

Resumo das vulnerabilidades

- CVE-2025-32056-desvio anti-roubo

- CVE-2025-32057-APP_REDBEND: MITM ATTACK

- CVE-2025-32058-V850: estouro de pilha no processamento da CBR

- CVE-2025-32059-Extração de buffer de pilha que leva ao RCE (0)

- CVE-2025-32060-Ausência de uma verificação de assinatura do módulo do kernel

- CVE-2025-32061-O excesso de buffer de pilha que leva ao RCE (1)

- CVE-2025-32062-O excesso de buffer de pilha que leva ao RCE (2)

- PCA_NISSAN_009 – Filtração inadequada de tráfego entre os barramentos CAN

- CVE-2025-32063-Persistência para a rede Wi-Fi

- PCA_NISSAN_012-Persistência através da CVE-2017-7932 em HAB de I.Mx 6

Exploração remota da folha Nissan

Eletrizados’s Take

Esta é uma daquelas postagens que, pelo lado positivo, faz um ótimo trabalho explicando como um operador remoto pode “fazer login” em um veículo e deixá-lo sem problemas quando uma situação estranha ou do tipo de vantagem aparece.

Infelizmente, isso é também Uma dessas postagens que algumas das histéricas anti-EV mais sem noção apontarão e dirão: “Veja!? Os EVs podem ser invadidos!” Mas a realidade é que praticamente qualquer carro com direção elétrica (EPS), controles de acelerador eletrônico, freio por fio etc. pode ser invadido de maneira semelhante. Mas, enquanto dirigir o carro de um alvo para um semi que se aproxima pode ser uma ótima maneira de fazer um assassinato secreto da CIA, a questão mais preocupante aqui é a violação de privacidade e gravação – a menos que você queira passar algum tempo na prisão de El Salvadorão, eu acho.

Lembre -se de crianças: Big Brother está te observando.

Fonte | Imagens: chapéu preto.

Se você está pensando em ficar solar, é sempre uma boa ideia obter cotações de alguns instaladores. Para garantir que você encontre um instalador solar confiável e confiável perto de você que ofereça preços competitivos, consulte Energysageum serviço gratuito que facilita a energia solar. Possui centenas de instaladores solares pré-vetados competindo pelo seu negócio, garantindo que você obtenha soluções de alta qualidade e economize 20 a 30% em comparação com isso sozinho. Além disso, é gratuito para usar e você não receberá chamadas de vendas até selecionar um instalador e compartilhar seu número de telefone com eles.

Suas citações solares personalizadas são fáceis de comparar on -line e você terá acesso a consultores de energia imparcial para ajudá -lo a cada passo do caminho. Comece aqui.

FTC: Utilizamos links de afiliados de automóveis. Mais.